GitHub MCP Server vừa có thêm khả năng secret scanning cho AI coding agent. Nếu anh em đang code với Copilot, agent mode hoặc các workflow MCP, đây là lớp chặn rất đáng bật vì nó giúp phát hiện API key, token và credential trước khi đẩy code lên remote.

Bài này đi theo hướng thực hành: bật GitHub MCP Server, gọi secret scanning từ agent, rồi đưa kết quả vào checklist commit hằng ngày. Mục tiêu không phải làm màu với AI, mà là giảm nguy cơ lộ secret ngay lúc developer đang gõ code.

Nếu anh em đang build AI workflow nội bộ, có thể xem thêm trang bài viết, bộ công cụ và roadmap để nối quy trình này vào hệ thống lớn hơn.

Vì sao secret scanning nên nằm ngay trong agent workflow?

Nhiều đội đã có pre-commit hook hoặc scan ở CI, nhưng vấn đề là lúc đó secret đã đi khá xa: ít nhất nó đã nằm trong diff, đôi khi đã được push, thậm chí bị agent mang vào prompt hoặc log. Secret scanning ngay trong MCP workflow giúp chặn sớm hơn ở đúng điểm ra quyết định: trước commit hoặc trước pull request.

Theo changelog GitHub ngày 17/03/2026, AI coding agent có thể gọi tool secret scanning trên GitHub MCP Server để quét phần code thay đổi và trả về kết quả có cấu trúc, gồm vị trí file, dòng và chi tiết secret nghi ngờ. Điểm mạnh ở đây là agent không chỉ báo lỗi chung chung, mà có thể gắn thẳng bước sửa vào flow làm việc.

Bạn cần chuẩn bị gì?

- Tài khoản GitHub.

- Một môi trường hỗ trợ MCP như Visual Studio Code, Visual Studio hoặc IDE tương thích.

- GitHub MCP Server đã được bật trong editor.

- Nếu dùng tính năng secret scanning preview, repo cần có GitHub Secret Protection phù hợp với quyền truy cập tương ứng.

Bước 1: Bật GitHub MCP Server

Trong Visual Studio Code, cách đơn giản nhất là cài GitHub MCP Server từ MCP marketplace, sau đó vào lệnh MCP: List Servers để xác nhận server github đã xuất hiện. Nếu team cần kiểm soát sâu hơn, GitHub cũng hỗ trợ cấu hình remote MCP server bằng OAuth hoặc PAT với endpoint https://api.githubcopilot.com/mcp/.

Nếu anh em đã quen với Codex hoặc Agents SDK, cách nghĩ rất đơn giản: MCP là lớp chuẩn hóa để agent gọi tool. Nghĩa là secret scanning giờ không còn là một bước rời trong docs, mà là một công cụ có thể được gọi đúng lúc trong phiên làm việc của agent.

Bước 2: Cho agent quyền gọi secret scanning

GitHub mô tả hai đường phổ biến: trong Copilot CLI thì bật tool secret scanning cho agent; trong Visual Studio Code thì dùng plugin hoặc slash command liên quan đến secret scanning trong Copilot Chat.

Điểm quan trọng là prompt phải đủ rõ. Thay vì bảo agent “kiểm tra giúp tôi”, hãy nói trực tiếp kiểu: Quét các thay đổi hiện tại để tìm secret lộ ra và chỉ rõ file, dòng cần sửa trước khi tôi commit. Prompt kiểu này buộc agent gọi đúng tool và trả lại output theo hướng hành động.

Bước 3: Đọc kết quả scan đúng cách

Khi GitHub MCP Server trả kết quả, anh em nên chia thành ba nhóm: secret thật; nghi ngờ cao; false positive. Đừng để agent tự động “sửa tất cả” nếu repo chưa có guardrail. Cách an toàn hơn là để agent chỉ ra vị trí, đề xuất thay bằng biến môi trường, rồi con người quyết định bước cuối.

Bước 4: Sửa secret theo workflow thực tế

- Xóa secret khỏi code và chuyển sang biến môi trường hoặc secret manager.

- Kiểm tra file cấu hình, script build và notebook liên quan.

- Nếu secret từng bị commit trước đó, coi như đã lộ và tiến hành rotate.

- Quét lại toàn bộ thay đổi trước khi commit lần cuối.

Đây là chỗ nhiều team làm chưa tới. Họ xóa chuỗi khỏi file hiện tại nhưng quên rằng agent có thể đã sinh ra cùng secret ở file test, file example hoặc commit cũ. Secret scanning trong MCP hữu ích vì nó khuyến khích vòng lặp scan → sửa → scan lại ngay trong phiên code.

Bước 5: Đưa secret scanning vào checklist trước commit

- Trước commit tính năng mới.

- Trước khi mở pull request.

- Sau khi agent tạo hoặc refactor file cấu hình, CI, notebook, script deploy.

- Khi copy mẫu code từ docs, gist hoặc prompt cũ vào repo.

Với team đang dùng agent nhiều, đây nên là luật mặc định. AI tăng tốc viết code, nhưng cũng tăng tốc việc lặp lại sai sót. Một secret bị dính vào diff nhanh hơn nhiều so với thời dev code tay từng dòng.

GitHub MCP secret scanning hợp với ai?

- Team dùng Copilot/agent mode hằng ngày: lợi nhất vì scan bám đúng luồng làm việc.

- Đội DevOps và platform: thường đụng token, webhook, cloud credential nên rủi ro cao.

- Người build AI workflow nội bộ: dễ phát sinh file tạm, prompt template, config test chứa secret.

Nếu team chưa có GitHub Advanced Security đầy đủ, vẫn nên xem MCP server như lớp cảnh báo sớm. Nó không thay thế hoàn toàn governance hay scanning ở CI, nhưng rất hợp cho phòng tuyến đầu.

Những lỗi hay gặp khi áp dụng

1. Chỉ quét lúc sắp merge

Lúc đó secret đã đi qua quá nhiều điểm rủi ro. Quét sớm hơn luôn rẻ hơn.

2. Để agent tự sửa mà không kiểm tra

Agent có thể xóa cả chuỗi hợp lệ trong test data hoặc đổi sai file cấu hình. Giữ con người ở bước duyệt cuối.

3. Không rotate secret cũ

Nếu chuỗi từng xuất hiện trong commit, log hoặc gist, hãy coi như đã lộ. Việc đổi khóa quan trọng hơn việc “xóa cho đẹp”.

4. Không kết nối với policy nội bộ

Secret scanning chỉ mạnh khi nó gắn với checklist commit, policy review và alert rõ ràng.

Kết luận

GitHub MCP secret scanning không phải tính năng để demo cho vui. Nó là một bước bảo vệ rất thực dụng cho thời kỳ AI coding agent viết code ngày càng nhiều. Nếu anh em đang dùng MCP, hãy coi secret scanning như dây an toàn: bình thường có thể ít để ý, nhưng tới lúc cần thì cứu cả repo.

Thiết lập tối thiểu nên có là: bật GitHub MCP Server, cho agent biết khi nào phải scan, và buộc vòng lặp scan lại trước commit. Làm được ba bước này, rủi ro lộ API key từ workflow AI sẽ giảm hẳn.

FAQ ngắn

GitHub MCP secret scanning có thay CI secret scan không?

Không. Nó bổ sung lớp chặn sớm trong editor hoặc agent workflow, còn CI vẫn cần để bắt lỗi ở mức hệ thống.

Có nên cho agent tự sửa secret luôn không?

Chỉ nên khi repo có guardrail rõ và anh em kiểm tra lại diff. Mặc định nên để agent chỉ vị trí và đề xuất cách sửa.

Nếu repo chưa có GitHub Secret Protection thì sao?

Anh em vẫn nên chuẩn bị workflow và chính sách prompt trước. Khi tính năng phù hợp quyền repo, việc bật sẽ nhanh hơn nhiều.

Theo dõi Tý Tech trên Facebook để xem bản rút gọn và update nhanh mỗi ngày.

Nguồn tham khảo

- GitHub changelog: Secret scanning in AI coding agents via the GitHub MCP Server

- GitHub Docs: Setting up the GitHub MCP Server

- OpenAI Developers: Use Codex with the Agents SDK

Credit ảnh

- Java code demonstrating source-code abilities — Ilyaaaaa — CC BY-SA 4.0. Nguồn: Wikimedia Commons

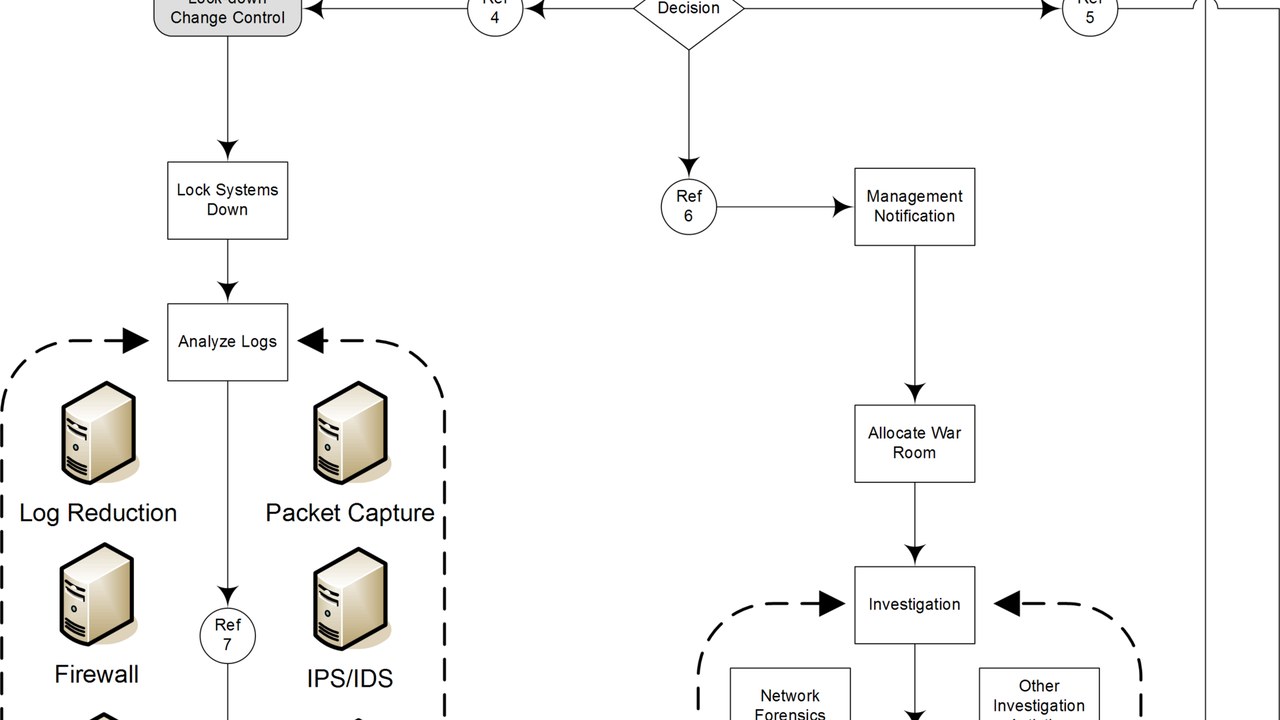

- Computer-security-emergency-response-process — Michael Berman — CC BY 2.5. Nguồn: Wikimedia Commons

- 139 Server Room 01 — N. Ryan Van De Mark — CC BY-SA 3.0. Nguồn: Wikimedia Commons